Rootkitem w bankomaty

6 maja 2010, 14:37Przed rokiem pracodawca skutecznie uniemożliwił Barnaby Jackowi wygłoszenie wykładu dotyczącego luki w zabezpieczeniach bankomatów. Tym razem, podczas konferencji Black Hat, która odbędzie się w Los Angeles w dniach 28-29 lipca, ekspert opowie o sposobach ataku na bankomaty i zaprezentuje wieloplatformowego rootkita ułatwiającego atak.

Tłuszcze trans negatywnie wpływają na pamięć

20 listopada 2014, 12:25Wysokie spożycie tłuszczów trans wywiera największy negatywny wpływ na pamięć mężczyzn poniżej 45. r.ż.

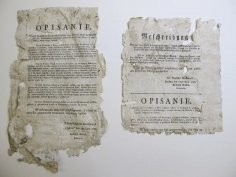

Podczas konserwacji zabytkowej księgi w oprawie odkryto 2 listy gończe i nuty

23 marca 2022, 12:10Podczas konserwacji Księgi gruntowej wsi Remenów z 1786 r. pracownicy Biblioteki Uniwersytetu Łódzkiego (BUŁ) odkryli w oprawie 2 listy gończe z okresu zaborów i nuty (rękopis z fragmentami partytury). Jak wyjaśniono, wzmacnianie opraw dodatkowymi kartami - makulaturą - było częstym zabiegiem w dawnym introligatorstwie.

Windows Vista: test wydajności

30 stycznia 2007, 12:28Redaktorzy serwisu Techgage przeprowadzili testy wydajności Windows Visty, by sprawdzić, jak najnowszy system operacyjny Microsoftu sprawuje się podczas korzystania z popularnych gier.

Głupi młodzi przestępcy

28 października 2008, 11:52Eksperci alarmują, że coraz częściej bardzo młodzi ludzie zaczynają parać się przestępczością komputerową. Ryzykują tym samym swoją przyszłość, gdyż mają niewielkie umiejętności, więc łatwo takich domorosłych "hakerów" złapać, a konfrontacja z policją i wymiarem sprawiedliwości może negatywnie wpłynąć na przyszłość.

Nadchodzą "kradzieże rzeczywistości"?

8 października 2010, 14:48Yaniv Altshuler i jego koledzy z Ben Gurion University prognozują, że w przyszłości pojawi się szkodliwe oprogramowanie, które będzie kradło informacje o naszych zachowaniach i powiązaniach społecznych. Obecnie szkodliwy kod kradnie nasze hasła, e-maile, nazwiska, numery kart kredytowych czy kont bankowych.

Liczne serwery HTTPS podatne na atak

2 marca 2016, 05:41Eksperci ostrzegają, że nawet 11 milionów witryn jest podatnych na ataki z powodu błędów w HTTPS i innych usługach korzystających z protokołów SSL i TLS.

Pierwsze zdjęcia G80?

30 września 2006, 15:02Na jednej z azjatyckich witryn WWW ukazało się zdjęcia karty graficznej, która, jak głosi podpis, wykorzystuje procesor graficzny G80 Nvidii. Karta wydaje się być rozmiarów urządzeń z GPU GeForce 7900 GX2, a jest prawdopodobnie dłuższa niż GeForce 7900 GTX.

Elektronika na różowo

10 maja 2007, 10:38W ofercie firmy BOYNQ znalazła się cała seria różowych akcesoriów komputerowych o niezwykłych kształtach. Co ciekawe, często spełniają one funkcje, których nie można spotkać w analogicznych produktach konkurencji.

Metasploit umożliwi atakowanie baz Oracle'a

23 lipca 2009, 12:30W przyszłym tygodniu, podczas hakerskiej konferencji Black Hat w Los Angeles, zostaną zaprezentowane zautomatyzowane narzędzia, pozwalające na dokonanie włamania do systemu bazodanowego Oracle'a. Narzędzia są tak proste, że wykorzystać je może nawet osoba nie mająca żadnej wiedzy o bazach danych.